http://s3ize.blogspot.kr/2012/08/tip-ida-vmware.html

import sys

table = '\x12\xD6\x93\xE3\xF4\xDD\x86\x33\x60\x56\x25\xDA\x9B\x9F\x9E\xC9\x9F\xF0\x4C\xAF\xC6\xF5\x49\x00'

for i in range(0x20,0x7f):

ret = chr(i)

temp = i<<3;

temp2 = temp>>8

trigger = (temp|temp2)&0xff;

for j in range(len(table)):

a = trigger^ord(table[j]);

if(0x20<=a and a<=0x7f):

ret += chr(a)

a ^= (j+1)

temp = a<<3;

temp2 = temp>>8;

trigger = (temp|temp2)&0xff;

else:

break;

if(len(ret)>20):

print ret;

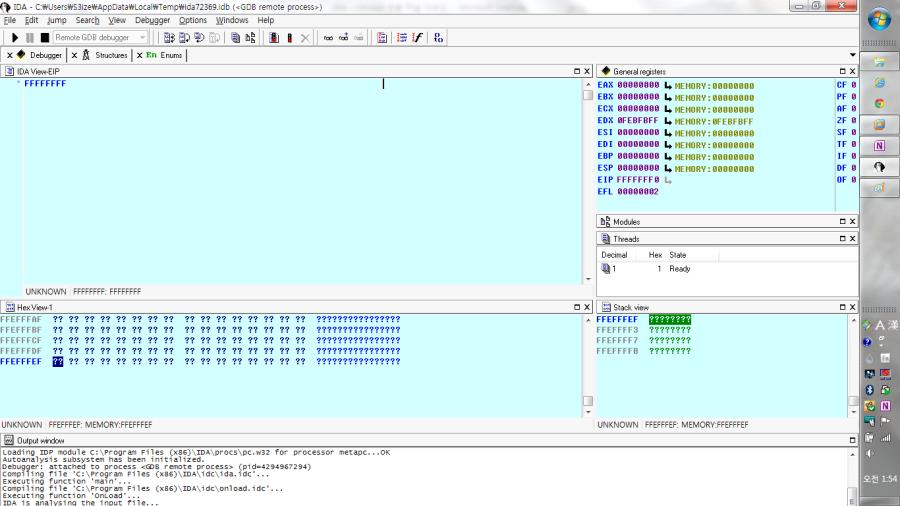

[Tip] IDA - Vmware 연동 커널 디버깅 셋팅

[#]vmware 이미지 파일의 vmx 파일을 노트패드로 열어요

[#]마지막 줄에 세줄을 추가해요

debugStub.listen.guest32 = "TRUE"

debugStub.hideBreakpoints = "TRUE"

monitor.debugOnStartGuest32 = "TRUE"

[#]시작버튼 or [F9] 를 눌러요

[#] Plase wait.... 창이 뜨면 Suspend를 눌러요 (내가 원하는건 부트로더부터 시작하는 거에요)

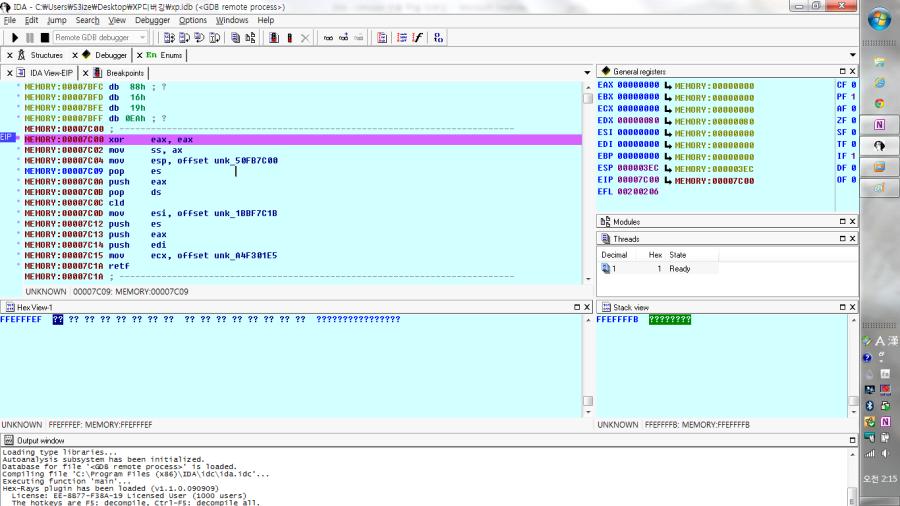

[#] Debugger -> Breakpoints -> Breakpoint list을 눌러요

[#] Debugger -> Breakpoints -> Breakpoint list을 눌러요

[#]우클릭 -> Insert... 를 눌러요

[#]Address = 0x00007C00, Hardware breakpoint chack, Modes = Execute chack -> ok 눌러요

[#]Debugger -> Start process 클릭 or [F9] . 디버거를 다시 실행해요

그 사이에 vmware가 종료되었다면 다시 실행시켜 디버거를 기다리는 상태로 맊들어요 [#]시작버튼 or [F9] 를 눌러요

그 사이에 vmware가 종료되었다면 다시 실행시켜 디버거를 기다리는 상태로 맊들어요 [#]시작버튼 or [F9] 를 눌러요

원하는 7C00(부트로더 부분)에서 브레이크가 걸렸어요. 이제 분석해요

'Write_UP > Wargame' 카테고리의 다른 글

| [Wargame.kr] md5_compare (0) | 2015.12.04 |

|---|---|

| wargame.kr - magic (1) | 2015.08.16 |

| Codeshell - adm1nkyj trick (0) | 2015.08.16 |